寻找目标

一般是找一些开源的东西,我喜欢在github上找,直接搜索blog、cms等

这次找的是:https://github.com/diyhi/bbs,所以后面全都是以这个为例子来分析的

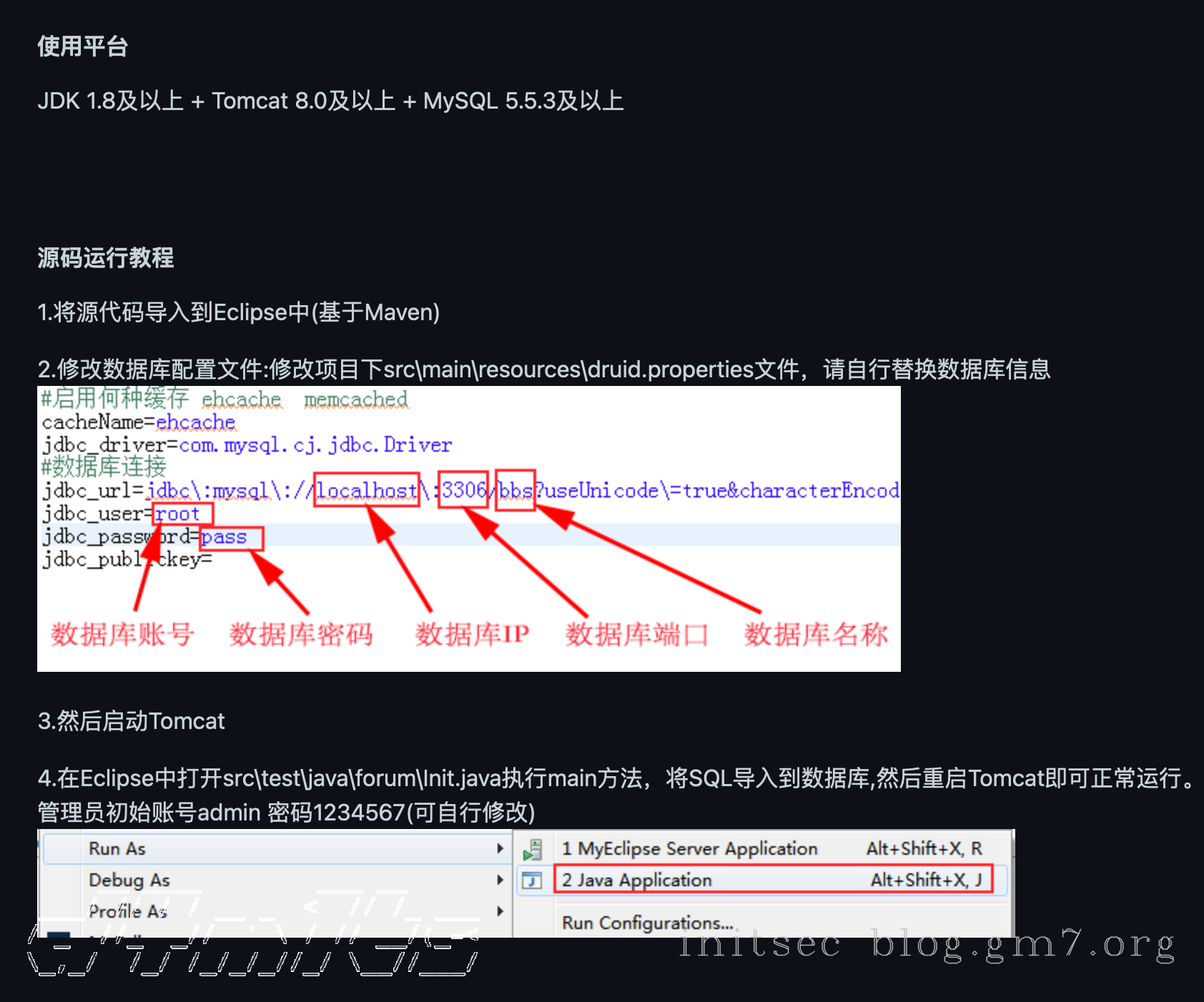

环境配置

找到目标了就是配置运行环境了,得需要目标可以运行起来才能进行动态分析,才可以确认漏洞。

一般来说spring或者tomcat搭建的直接拖到idea里面就可以跑起来了,有docker的更方便。

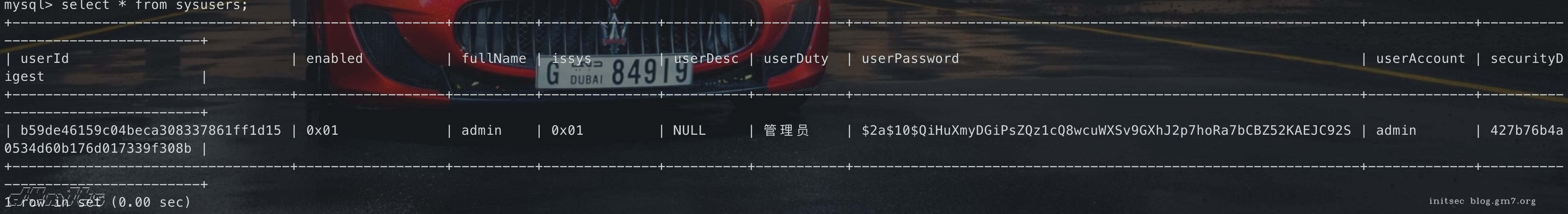

配置数据库

不过在这个cms中,上面导入数据库少了一步,还需要创建表,他有实例的sql文件bbs/src/main/webapp/WEB-INF/data/install/structure_tables_mysql.sql,直接导入执行就行了,最终

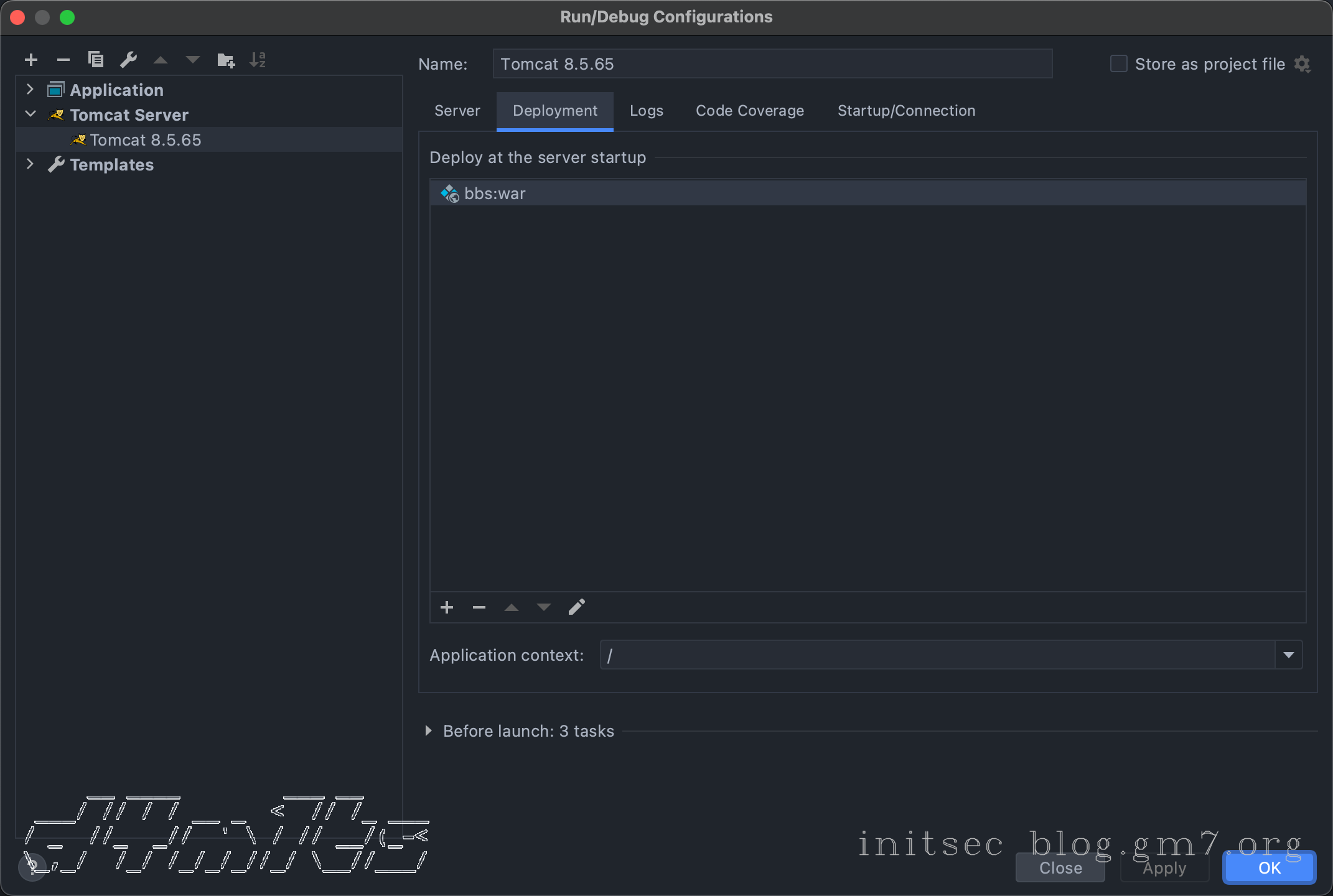

配置tomcat环境

启动后没有异常就搭建成功了

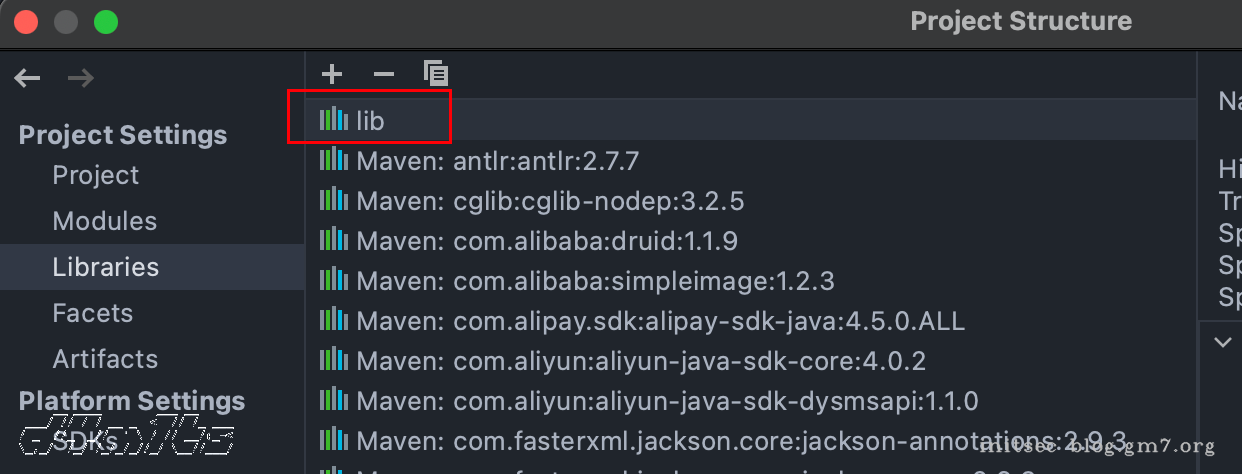

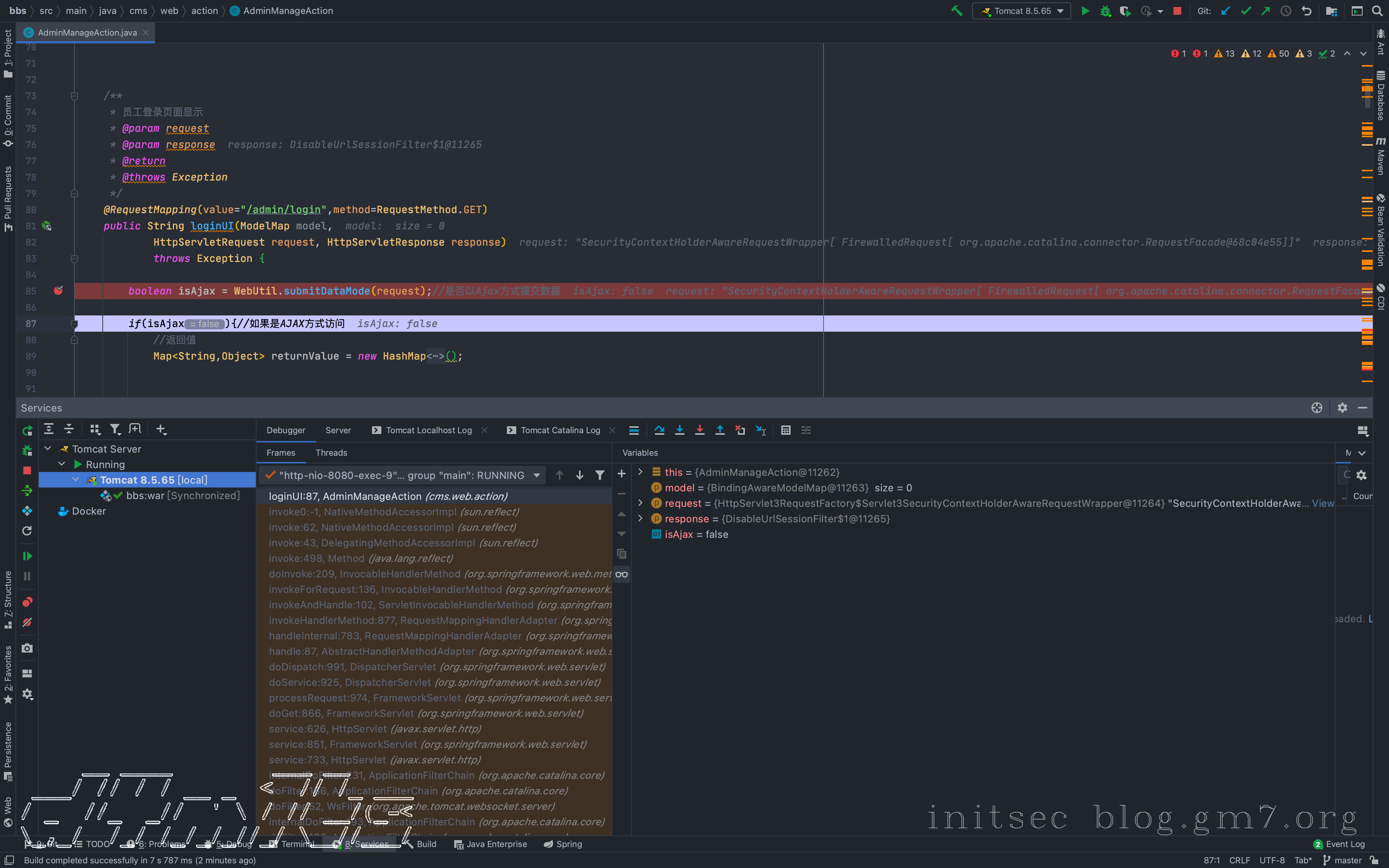

但这个时候还不能调试,相当于tomcat运行了一个war包,调试还需要如下配置:

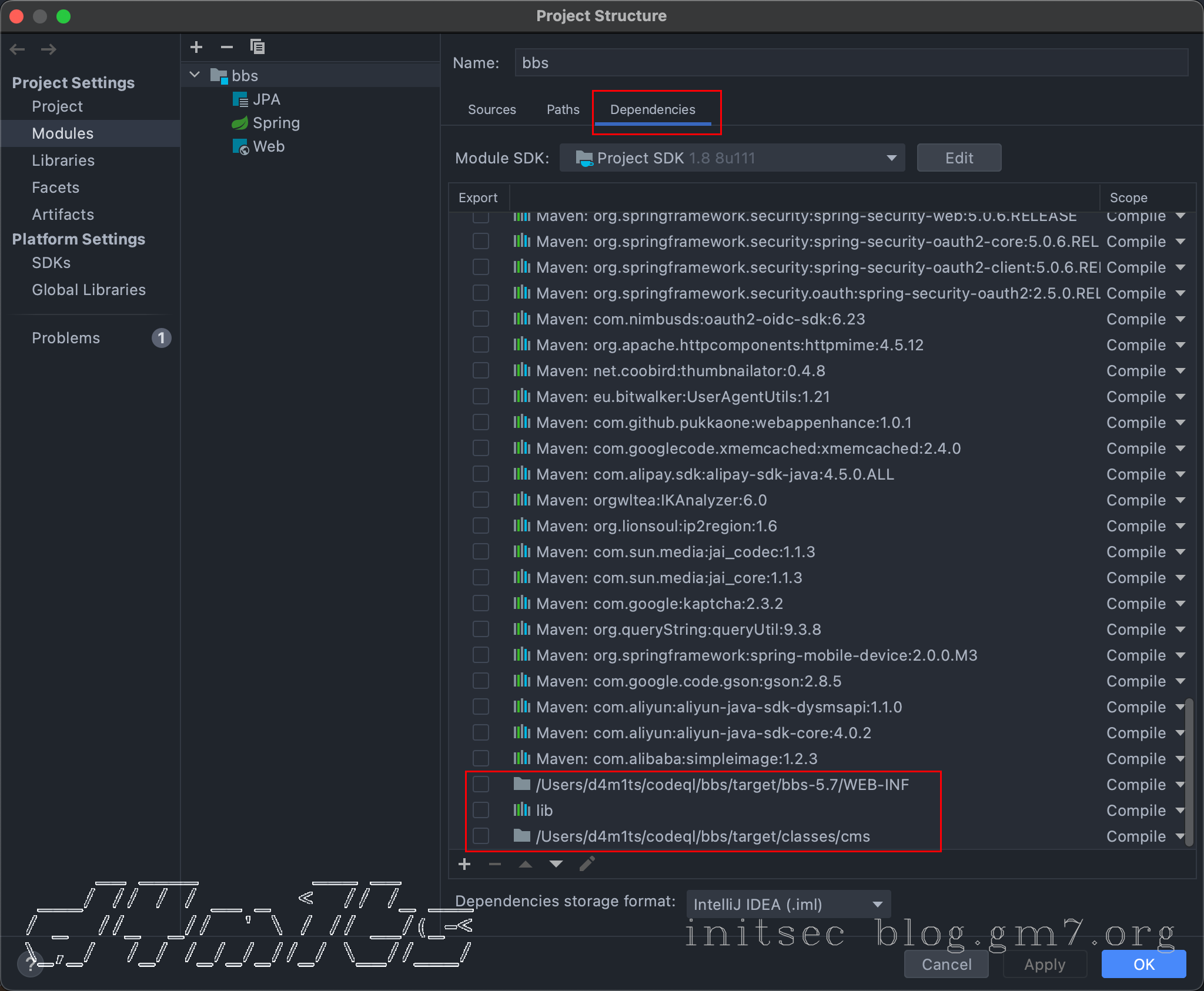

还有一个依赖关系

然后就OK了

挖掘

前期

挖掘过程,可以先借用辅助工具扫一遍代码,比如fortify或者codeql等,然后快速发现一些问题,节省时间

注册

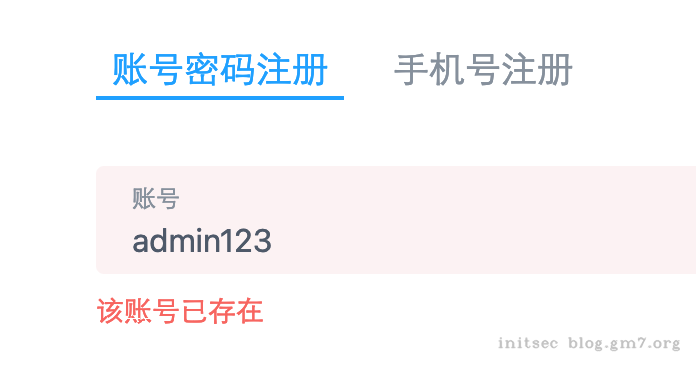

注册口,发现注册的时候,会提示账号已存在,猜测可能有数据库判断,也就是说可能存在SQL注入

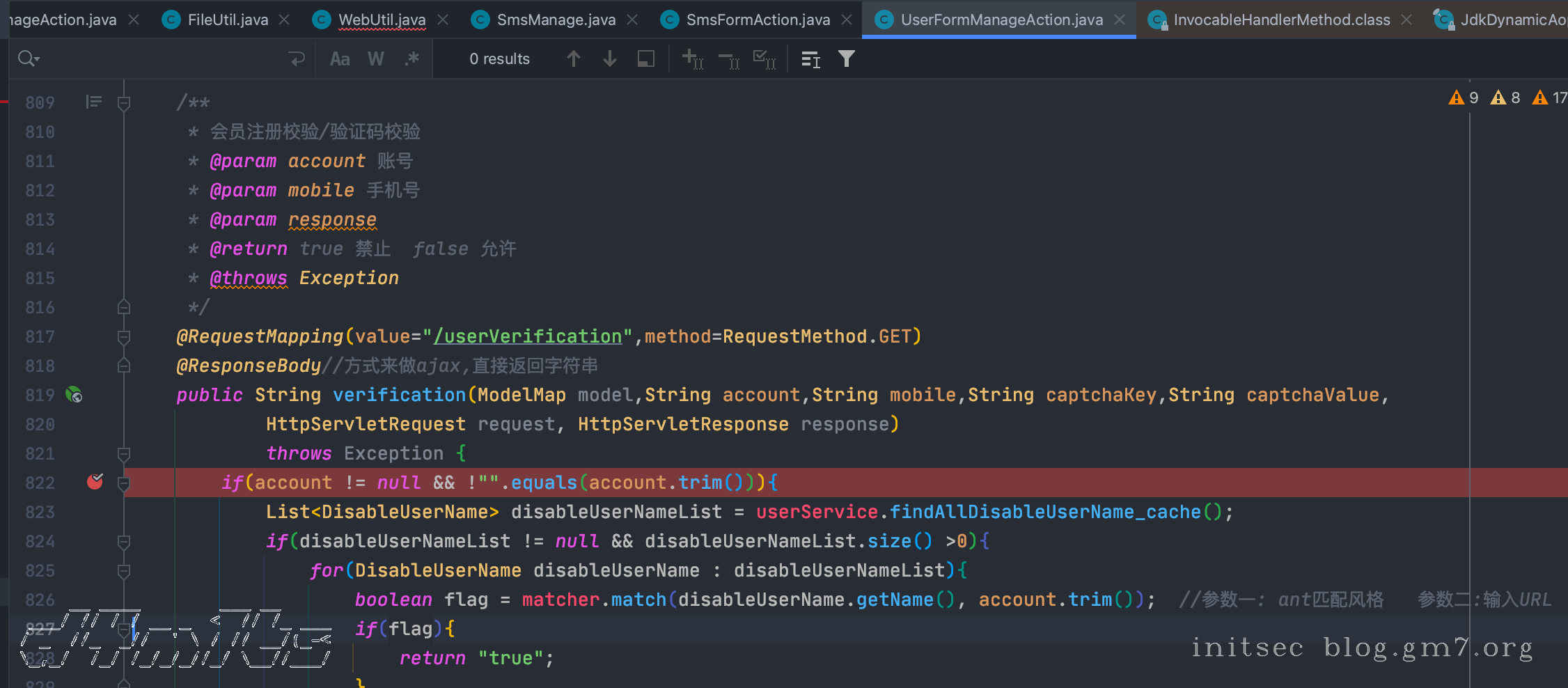

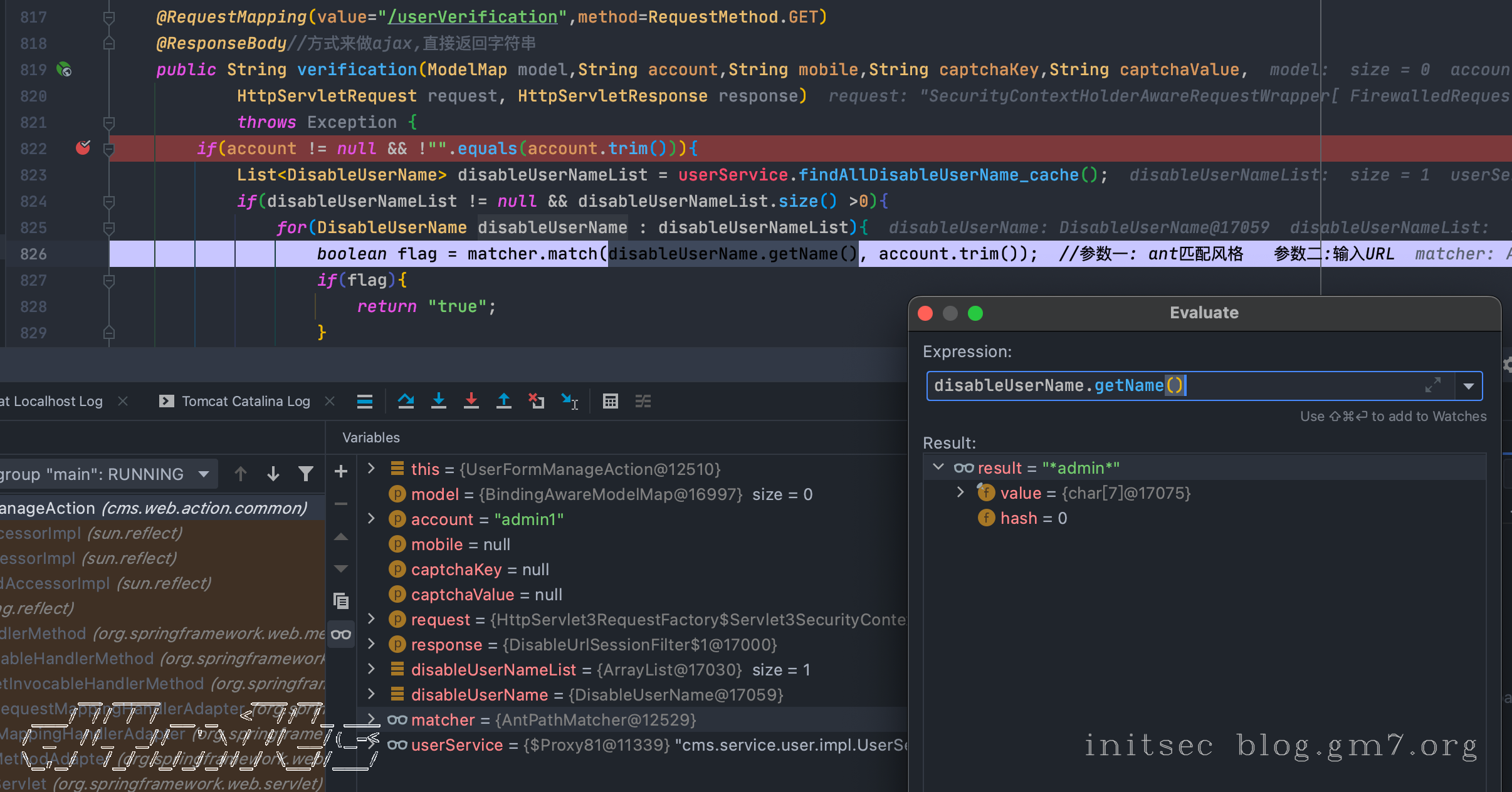

所以在相关的接口处下个断点

然后跟一遍,发现就是一个正则匹配,所以就没啥问题。

后面发现输入框等都做了严格的限制,所以觉得是很完善的系统了,就没必要再浪费时间在上面了,遂放弃,就当是个简单的记录吧